2016年6月14日にJTBより「不正アクセスによる個人情報流出の可能性について」というリリースが発表されました。

各種報道では約793万件の個人情報の漏洩の可能性が報じられ、話題となっています。

しかし、昨年の日本年金機構を含む一連の組織を襲った攻撃に比べると、攻撃の詳細などといった情報がまだまだ情報が出揃っていないという印象を個人的に受けています。そこでこのエントリでは、公開情報調査することで得られた情報を元に考えられる可能性をメモしておこうと思います。メモの内容は大まかに分けて2つ。1つは「攻撃のタイムラインはどういったものだったのか」。もう1つは「なぜJTBが攻撃を受けたのか」ということです。

このエントリは、状況証拠や可能性の列挙となりますため、ここで考察したことが正しい保証はどこにもありません。

一部および全てが当たっていることもあるかもしれませんし、全くかすりもしない単なる想像の列挙に過ぎないことばかりかもしれないことをご了承ください。

【攻撃のタイムラインはどういったものだったのか】

こちらについては、攻撃メールが何日に届いたか、不審な通信はいつ発生し、それをいつ終息させたのか。そして、不審なファイル(個人情報が含まれていたとされるファイル)がいつ作成され削除されたのかといったことしか報道などでは明らかにされていません。それらの情報を元に推測を交え下図を作成しました。

攻撃メールが2016年3月15日に届き、そこからマルウェアに感染してから、2016年3月19日に不審な通信が検知されるまでの4日間ほどの期間については明らかにされていません。今回の攻撃による感染はサーバ2台、クライアント6台とされています。そして、ADサーバは乗っ取られていないとの報道がありました。ここから推測されることは15日の感染から19日に不審な通信が検知されるまでの間、攻撃者は、隠密に(ELIRKSを利用?)目的を達成する前段階の基盤構築(侵入範囲の拡大)や調査を行っていた可能性があるということです。そして、その段階が完了し、2016年3月19日に目的遂行を開始したと考えられ、この段階で「PlugX」を使い始めたのではないかと考えられます。「PlugX」は、その時点において未知のマルウェアであったとしても、過去から利用されているマルウェアであるため、そのナレッジもある程度、蓄積されていると考えられることから通信上の振る舞いによる検知は比較的容易であったと考えられます。では、なぜ、この日からの開始だったのかということなのですが、この日は図にもある通り、年度末である3月の三連休の初日であるためではないかと考えらます。連休中であれば、ある程度派手な動きをしたとしても組織側の対応が遅れ、目的遂行を無事に終えることができる可能性が高いと攻撃者は考えたのかもしれません。実際に攻撃を開始してから不審な通信は発見されているものの複数の通信を行うことにより通信遮断を2016年3月20日から2016年3月25日までの対応している期間内である2016年3月21日に個人情報が含まれていたと考えられるファイルの作成に攻撃者は成功しています。

【なぜJTBが攻撃を受けたのか】

今回の事件が発表されたときまず思ったことは「なぜ、JTBが攻撃されたのだろう?」ということを考えました。

もちろん、本当の理由は攻撃者に聞かないことには分からないわけですが、とても気になることの1つだと思います。

攻撃(攻撃メールが送られた)が行われたのは2016年3月15日で不正な通信が遮断されたのが同年同月の25日でした。

この時期に大手旅行代理店が攻撃を受け、個人情報が盗まれたという事実を考えたとき真っ先に疑ったことは「伊勢志摩サミット」との関連性でした。

その線で公開情報を調査したところ以下のような情報が見つかりました。

[伊勢志摩サミット宿泊予約センター運営業務の企画提案コンペの結果をお知らせします。][魚拓]

上図のサイトでは「伊勢志摩サミット宿泊予約センター運営業務の企画提案コンペ」の結果が報告されています。結果は、下記引用の通りです。

1 優秀提案者

株式会社JTB中部を代表とする3社によるコンソーシアム

コンソーシアム構成員:株式会社JTB中部

近畿日本ツーリスト株式会社

株式会社日本旅行2 審査基準

(1)業務処理体制に関する事項

(2)企画提案の妥当性に関する事項

(3)観光振興・地元貢献に関する事項3 選定方法

応募が1者であったため、選定委員会の各委員が審査基準の3事項を採点し、合計点が満点の60%を超え、かつ、3事項いずれにおいても採択基準以上であった場合のみ、優秀提案とすることで審査しました。

プレゼンテーションを実施し、選定委員会で審査した結果、株式会社JTB中部を代表とする3社によるコンソーシアムを優秀提案者として選定しました。

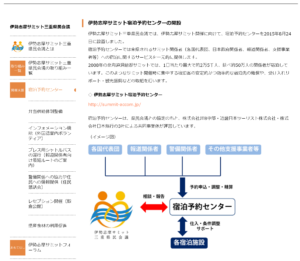

また、伊勢志摩サミットの公式サイトにも[宿舎 宿泊予約]のページとして下図のようなページがありました。[魚拓]

サイト内には下記のような記載と共JTB所有のドメインを含むメールアドレスが記載されていました。

伊勢志摩サミット宿泊予約センターにて、伊勢志摩サミット県民会議との協定の下、報道関係者に対し宿舎の割り当てを行う予定です。

そして、[伊勢志摩サミット三重県民会議]のサイトには下図のように[伊勢志摩サミット宿泊予約センターの開設]というページも存在していました。[魚拓]

このページ内には下記のようなことが記載されていました。

宿泊予約センターでは来県されるサミット関係者(各国代表団、日本政府関係者、報道関係者、支援事業者等)への宿泊に関するサービスを一元的に提供します。

上記の情報から、今回のJTBへの攻撃の目的が伊勢志摩サミット関係者(各国代表団、日本政府関係者、報道関係者、支援事業者等)の個人情報やスケジュールなどであった可能性があるのではないかと私は推測しました。(ただし、今回、発見されたファイル内にこれらの情報が含まれていたかどうかは定かではありません)

以上が今回のJTBへの攻撃に関する公開情報から考察、推測したことです。

冒頭でも申し上げた通り、ここに記載されていることは、あくまで状況証拠や可能性の列挙となりますため、正しい保証はどこにもありません。

一部および全てが当たっていることもあるかもしれませんし、全くかすりもしない単なる想像の列挙に過ぎないことばかりかもしれないことをご了承ください。

このような考察をしなくてとも情報が当たり前のように共有され、その情報が社会全体のセキュリティレベルの向上に寄与し、その共有が社会貢献とされるような世の中になること願うばかりです。